適切なソフトウェアとノウハウがあれば、コンピュータの使用中に行うほとんどすべてのことを追跡し、注釈を付けることができます。前回ログインしたとき、オンラインになったとき、プログラムを起動したとき、またはシステムを更新したときは、これらのほんの一部です。次に、他の人に知られたくないこともあります。これも追跡できます。

あなたのプライバシーを維持し、あなたの個人的なビジネスに迷い込む目を防ぐために、あなたはおそらくいくつかの予防策を講じます。詮索を避けるために、部屋を出るときは常にログオフするか、PCをロックするか、信頼できる友人や親戚の会社にコンピューターを置いておくか、(ラップトップの場合)持ち歩いてください。

しかし、コンピュータをロックするのを忘れた場合、または信頼できる友人が思ったほど信頼できない場合はどうでしょうか。ノートパソコンをいつでもどこにでも持ち運べるわけではありません。最近誰かがあなたのコンピュータを使用しているように感じるかもしれませんが、その方法がよくわかりません。ラップトップが少し動かされた可能性があり、キーボードには未知のソースからの汚れがあり、常に閉じていることがわかっているときに蓋が開いたままになっています。何かが明らかにオフになっています。

誰かが密かにあなたのPCを使用しましたか?彼らはあなたがむしろ秘密にしておいたほうがいいものを見つけましたか?ちょっとした探偵の仕事をする時かもしれません。どこから始めればよいかを知る必要があります。あなたが不在のときに他の誰かがあなたのコンピュータを使用していると思われる場合は、いくつかの手法を使用して確実に調べることができます。

ちょっとした「コンピュータ侵入者」の探偵の仕事

個人情報が危険にさらされるため、コンピュータが外部ソースから侵害されているかどうかを確実に確認することが重要です。どこから探し始める必要があるかを知ることは、侵入の可能性を絞り込み、責任者を見つけるのにかかる時間を短縮するのに役立ちます。誰かがあなたの同意を得てあなたのコンピュータにログインしたかどうかを知るためにあなたがすることができるいくつかの異なるタスクがここにあります。

最近の活動

特定のファイルおよびフォルダーのステータスチェックは、許可されていないユーザーがコンピューターにアクセスしているかどうかを判断するための優れた方法です。最近開いたファイルをチェックインして、確認されたファイルが1つ(または多数)あるかどうかを確認できます。 Windowsは、作業の前のポイントを復元する簡単な方法として、Windows10でこれを導入しました。すべてのMicrosoftプログラムは、ファイルが最後に開かれて編集された日時を詳しく説明するため、そのような侵入が発生したかどうかを判断するのはそれほど難しくありません。

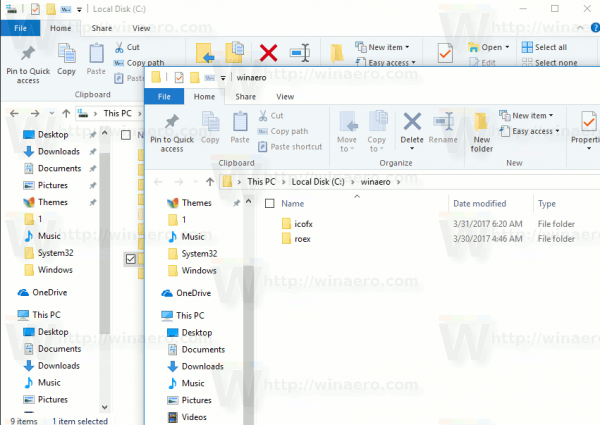

アクセスするために ファイルエクスプローラー 、通常はタスクバーに次のように表示されます。 フォルダ アイコン。を押して引き上げることもできます Win + E 。次に、ドキュメントや、個人ファイルを保存できる他の場所に移動し、ファイルを最後に開いた日付と一致しない可能性のある日付を確認することから始めます。ファイル自体を開いて、不当な編集が行われたかどうかを確認します。

アクセスするために ファイルエクスプローラー 、通常はタスクバーに次のように表示されます。 フォルダ アイコン。を押して引き上げることもできます Win + E 。次に、ドキュメントや、個人ファイルを保存できる他の場所に移動し、ファイルを最後に開いた日付と一致しない可能性のある日付を確認することから始めます。ファイル自体を開いて、不当な編集が行われたかどうかを確認します。

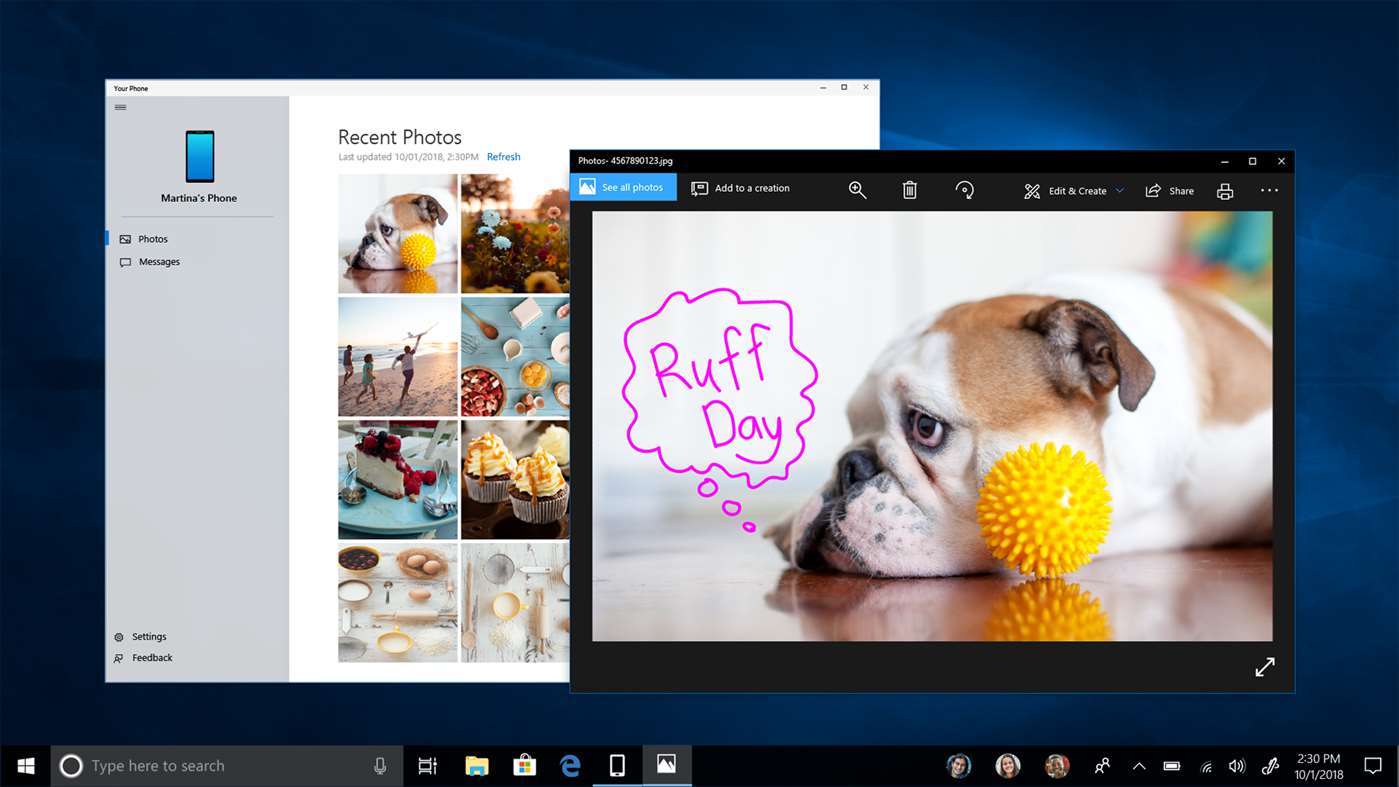

飛び込むもう1つの場所は、個々のアプリです。ほとんどのアプリには、ファイルへの最近の編集や追加、および最後にアクセスした日時を確認できる機能が付属しています。これにより、誰かがあなたのファイルを覗き見しているかどうかについて、大きな手がかりを得ることができます。

最近変更されたファイル

以前に述べたことを信用しないために、彼らが方法を知っていれば、誰でもあなたのPCで行われた最近のすべての活動を一掃できることを理解してください。左クリックするのと同じくらい簡単です 迅速なアクセス 、その後 オプション 、 そして最後に、 ファイルエクスプローラーの履歴をクリアする 。もちろん、あなたはこのスパイ行為をポジティブに変えることができます。最近のアクティビティが削除された場合は、誰かが間違いなくコンピュータファイルをルート化していることがわかります。彼らがどのファイルを覗き見していたかも発見することさえできます。

あなたがする必要があるのはに戻ることです ファイルエクスプローラー ウィンドウの右上にある検索フィールドに、「 日付が変更されました: 。日付範囲を追加することで、検索をさらに絞り込むことができます。これが継続的なものであると感じた場合は、1年前に戻ることができます。

ヒット 入る 、アクセスされた編集済みファイルの完全なリストが表示されます。実際に表示されるのはこれらのファイルだけなので、編集済みと言います。スヌーパーがファイルのいずれかを編集していた場合、PCがファイルを自動保存し、証拠を残す可能性があります。記載されている時間をコンピューターから離れている時間に絞り込んで、追加の探偵作業を少し行います。これにより、誰がアクセスした可能性があるかをより明確に把握できます。

ブラウザの履歴の不整合

ブラウザの履歴は簡単に削除できます。ブラウザをダウンさせないようにスケジュールに従ってキャッシュとCookieをクリアしている場合は、おそらくこれをよく知っています。しかし、犯人は自分たちの足跡を適切にカバーする前に急いで立ち去る必要があったかもしれません。

Google Chrome、Firefox、およびEdgeにはすべて、検索履歴を表示できる方法があります。通常、画面の右上にある[設定]のどちらのアイコンでも見つけることができます。それをクリックして履歴を見つけ、それをさかのぼって、不整合に気付くことができるかどうかを確認します。なじみのないWebサイトは、他の誰かがあなたのコンピューターにアクセスしていることを示す典型的な兆候である可能性があるため、探してください。

ブラウザには履歴を検索するさまざまな方法があるかもしれませんが、それでも全体像を受け取ることができます。マシンにインストールされている可能性のあるすべてのブラウザに問題がないかどうかを確認することも有益です。私は個人的に、Braveブラウザの上に3つすべてを記載しています。これらのいずれも、何らかの理由でインターネット上を詮索するためにあなたの許可なしに使用された可能性があります。

Windows10ログオンイベント

これで、コンピュータが侵入されているかどうかを判断するための、より簡単な方法をすべて実行できました。それでも、あなたはまだあなたの主張を裏付ける具体的な証拠を持っていません。ここで、Windows10のログオンイベントが役立ちます。

Windows 10 Homeは、ログインが発生するたびに自動的に注釈を付けます。これは、ログインするたびに、日時が追跡され、記録されて表示されることを意味します。本当の問題は、ログにアクセスする方法です。ログを取得するときに、何を読んでいるのかさえ理解できますか?

タスクバーにある検索バーに「イベントビューア」と入力し、アプリが表示されたらクリックします。これをフォローアップするには、 Windowsログ そして セキュリティ 。 WindowsIDコードを伴うさまざまなアクティビティの長いリストが提供されます。 ITに精通していない人にとっては、文字化けして一貫性のない混乱のように見える可能性があります。

幸い、私は13年のIT知識を持っており、この場合に必要な唯一の重要なコードは 4624 、これは記録されたログオンのWindowsIDです。あなたがたまたまコードを見たら 4634 、これは管理ログオンコードであり、アカウントがPCからログオフされたことを意味します。この文脈ではそれほど重要ではありませんが、それでもあなたを教育するための少し楽しい事実です。

USBから書き込み禁止を解除する方法

アクティビティの長いリストをスクロールする代わりに、 4624 Windows ID、あなたは使用することができます 検索… 特徴。この特定の機能は、[アクション]領域の右側にあり、 双眼鏡 アイコン。 「検索対象:」入力領域にコードを入力して、「 次を見つける 。

より詳細な検索を行うために、コンピューターから離れて過ごす一般的な時間を知っている場合は、フィルターを使用できます。 [アクション]セクションで、[現在のログのフィルター]をクリックしてから、[ログ]ドロップダウンメニューをクリックします。確認する時間枠を選択して、をクリックします OK 。次に、個々のログのいずれかをクリックして、ログがいつ発生したか、およびログインに使用されたアカウントに関する詳細を収集できます。

Windows 10Proのログオン監査の有効化

Windows 10 Proは、Homeバージョンと同じ方法でログオンイベントを自動的に監査しません。この機能を有効にするには、少し追加の作業が必要になります。

あなたは以下から始めることができます:

- タイピング gpedit タスクバーの検索バーに移動します。これは グループポリシーエディター 、Windows 10Homeバージョンの使用中はアクセスできない機能。

- 次に、 コンピューターの構成 。

- 次に、 Windowsの設定 に セキュリティ設定 。

- に続く ローカルポリシー に 監査方針 。

- で仕上げる ログオン監査 。

- 選択する 成功と失敗 。これにより、Windowsは成功したログイン試行と失敗したログイン試行の両方を登録できるようになります。

- 有効にすると、ホームバージョンの場合と同じ方法で監査を表示できます。 イベントビューアー 。

コンピュータ侵入者の防止

コンピュータが許可なく使用されているかどうかを検出するいくつかの方法がわかったので、セキュリティプロトコルを強化するときが来たかもしれません。第一に、あなたの許可なしに誰もあなたの個人資産にアクセスすることを許可されるべきではありません。これには、親しい家族や友人が含まれます。それらの1つがそうしていると思うなら、最初にすることは直接尋ねることです。あなたが受けるかもしれない態度や悪臭を放つ目を無視してください。それはあなたの財産であり、彼らはその事実を尊重する必要があります。

誰もが学ぶ侵入者に対するより主要な防御策の1つは、強力なアカウントパスワードを作成することです。いかなる状況においても、この情報を他人に提供してはなりません。パスワードを単純または予測可能なものにすることは控えてください。 しない それを書き留め。すべての人が見ることができるように情報を公開したままにしておくと、情報を他の当事者に漏らすリスクがあります。

離れるたびにコンピューターをロックすることも、詮索を防ぐための優れた方法です。誰にも与えていない強力なパスワードと組み合わせて、 Win + L あなたがあなたのコンピュータから離れているときはいつでも、しっかりした防御です。

ハッカーとリモートアクセス

心配する必要があるのは、物理的な侵入だけでなく、サイバーでもあります。何らかの方法でインターネットに接続している場合、今日のハイパーコネクテッド環境では非常に多くのリスクが発生します。あらゆる種類の日常のタスクがオンラインで行われ、そのようなレベルのアクセシビリティにより、これらのタスクは悪意のあるバックドアを開く可能性があります。

サムスン スマート テレビでクローズド キャプションをオフにする方法

マルウェアは、最も無害なエントリポイントのいくつかからコンピュータの最深部に侵入する可能性があります。詐欺的なリンクやトロイの木馬を含む単純な電子メールは、あなたの目の前で深刻なセキュリティ侵害につながる可能性があります。サイバー犯罪者は、ハードウェアに保存されている機密情報にリモートアクセスすることができ、あなたがそれらを侵入させることができます。かなり怖いものです。

マルウェアは、最も無害なエントリポイントのいくつかからコンピュータの最深部に侵入する可能性があります。詐欺的なリンクやトロイの木馬を含む単純な電子メールは、あなたの目の前で深刻なセキュリティ侵害につながる可能性があります。サイバー犯罪者は、ハードウェアに保存されている機密情報にリモートアクセスすることができ、あなたがそれらを侵入させることができます。かなり怖いものです。

幸いなことに、システムへのアクセスを検出して防止し、侵入者が落ち着く前に侵入者を防ぐのに役立つリモートアクセス検出ツールがたくさんあります。また、より強力なセキュリティシステムを導入して、あらゆるものを阻止することもできます。将来の侵入も同様に、脅威が現れる前に排除します。

リモートアクセス検出の基本

コンピュータハードウェアのサードパーティによる操作によって犯されたサイバー犯罪の被害者になることは避けてください。リモートアクセス検出の基本のいくつかを理解すると、長期的には役立ちます。この問題への対処は優先事項であり、可能な限り迅速に行う必要があります。

アプリケーションは自発的に起動し、自分のアクションとは無関係に起動するため、誰かがいつコンピュータにアクセスしたかを知ることができます。この例としては、リソースの過剰使用、PCの動作速度の低下、実行できるタスクの制限などがあります。もう1つは、起動をトリガーせずに実行されているプログラムやアプリケーションに気付く、さらに簡単なキャッチです。

これらは通常、侵入の明らかな指標です。侵入を検出したときに最初に行うことは、オンライン接続からすぐに切断することです。これは、LANベースのイーサネット接続とWiFiの両方を意味します。これは違反を修正しませんが、現在行われているリモートアクセスを終了します。

もちろん、これは、コンピュータの前にいて、自分でその行為を目撃している場合にのみ実行可能です。デバイスから離れているときに発生するハッキングは、検出するのが少し難しいです。この記事に記載されている前のすべての手順を実行する必要がある可能性があります。ただし、タスクマネージャーを使用することもできます。

タスクマネージャを使用したアクセスの検出

Windowsタスクマネージャを使用して、システム上で未知のプログラムが開かれているかどうかを評価できます。これは、チェックした時点で犯罪者が現在システムにいない場合でも当てはまります。

タスクマネージャを開くには、次の3つのオプションのいずれかを選択できます。

- 押す Ctrl + Alt + Del 同時に、いくつかのオプションでブルースクリーンを表示します。リストからタスクマネージャを選択します。

- タスクバーを右クリックして、表示されるメニューから[タスクマネージャー]を選択できます。

- タイプ タスクマネージャー タスクバーにある検索フィールドに移動し、リストに表示されたらアプリを選択します。

タスクマネージャを開いたら、プログラムを検索して、現在使用されている可能性があり、使用してはならないことがわかっているものを探します。何かを見つけることは、誰かがあなたのデバイスにリモートでアクセスしていることを示している可能性があります。実行中のリモートアクセスプログラムに出くわした場合はさらにそうです。

ファイアウォール設定

ハッカーは、ファイアウォールを介したアクセスをプログラムに許可する可能性があります。これは、デバイスがハッキングされているかどうかを判断する確実な方法です。あなたの同意なしにアクセスを許可されたプログラムは、常にあなたの心に警告を発する必要があります。ハッカーが現在アクセスできる接続を切断するには、これらの変更をすぐに取り消す必要があります。

現在の設定を確認するには、コントロールパネルからWindowsファイアウォールに移動します。不整合や異常に気づいたら、行った変更をすぐに削除し、コンピューターを再起動してから、ウイルス対策またはマルウェア対策のスキャンを実行します。

この記事のすべてを実行しましたが、それでもコンピューターが許可なくアクセスされていると感じていますか?リモートアクセス監視ソフトウェアを使用して侵入を特定するのに役立つITプロフェッショナルにデバイスを持って行くことをお勧めします。また、Windows Updateが最新であり、ウイルス対策ソフトウェアがニーズに最適であることを確認することもお勧めします。