クラウドベースの会計ソフトウェア Xero は、ビジネスの会計プロセス全体を管理するための優れたソリューションです。会計や簿記の資格を持っていない事業主向けに設計されており、比較的使いやすいです。ただし、クリックするのが少し早すぎる場合があるため、トランザクションを削除してもう一度表示したい場合は、方法があります。うまくいくのは少し難しいかもしれません。

この記事では、削除されたトランザクションを見つけて安全に保管する方法を示します。サイバー犯罪とビジネス データを保護する方法に関する役立つ情報が含まれています。

削除されたトランザクションを見つける方法

削除されたトランザクションを見つけて復元するには、次の手順に従います。

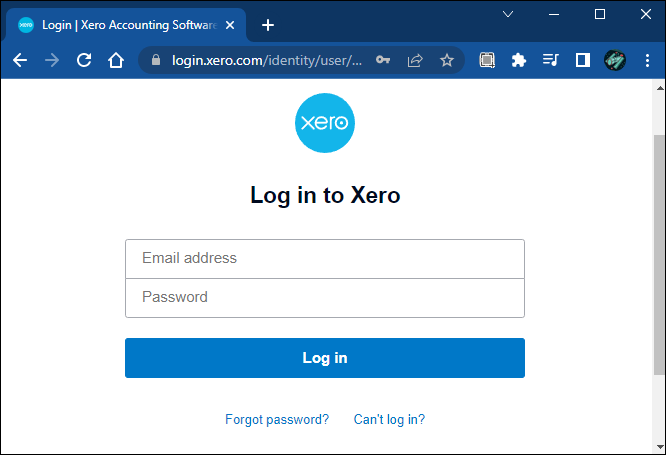

- にサインイン ゼロ .

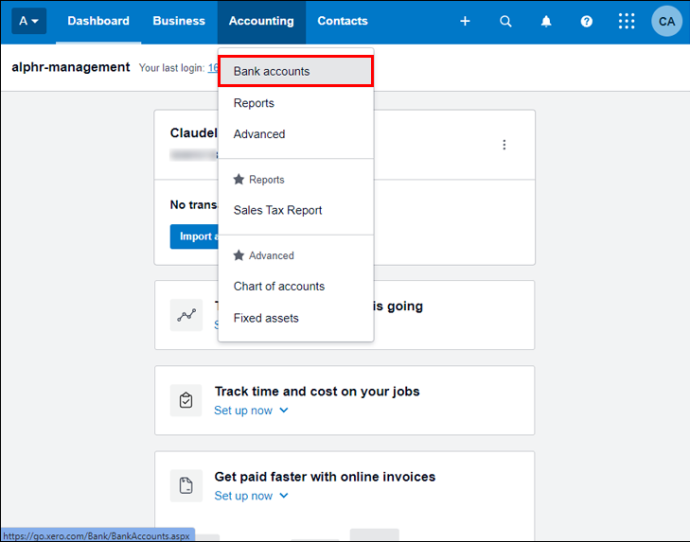

- 「会計」メニューから「銀行口座」を選択します。

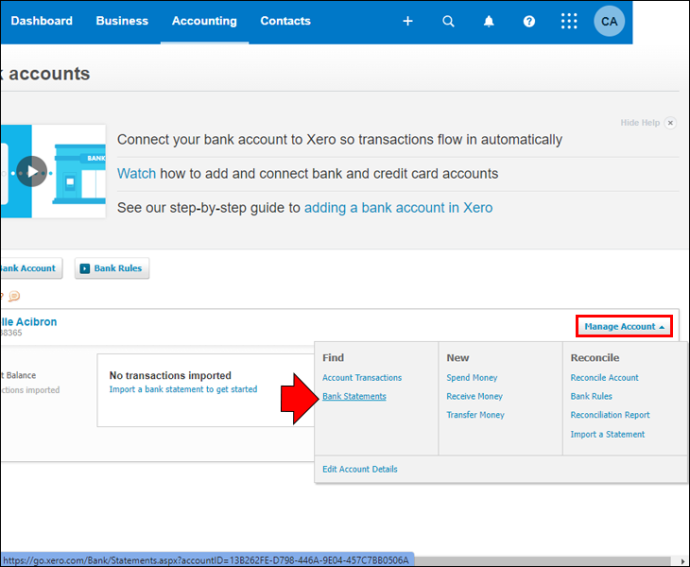

- 銀行取引明細書の行を復元したい銀行口座に移動し、[アカウントの管理] と [銀行取引明細書] を選択します。

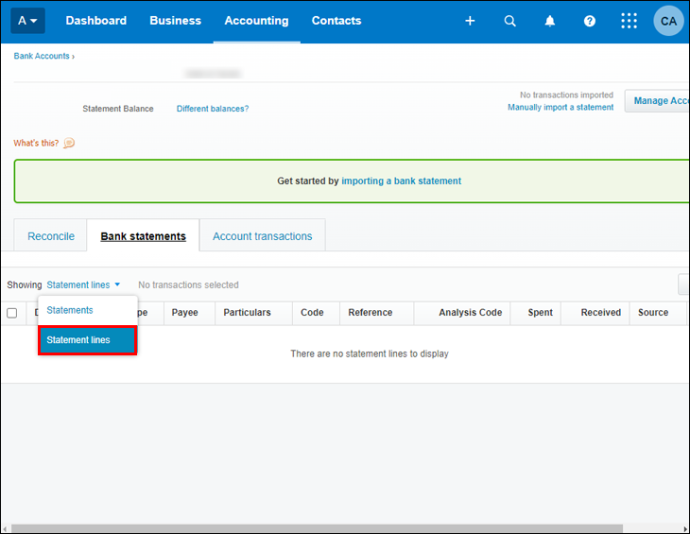

- 「表示」オプションから、「ステートメント行」を選択します。

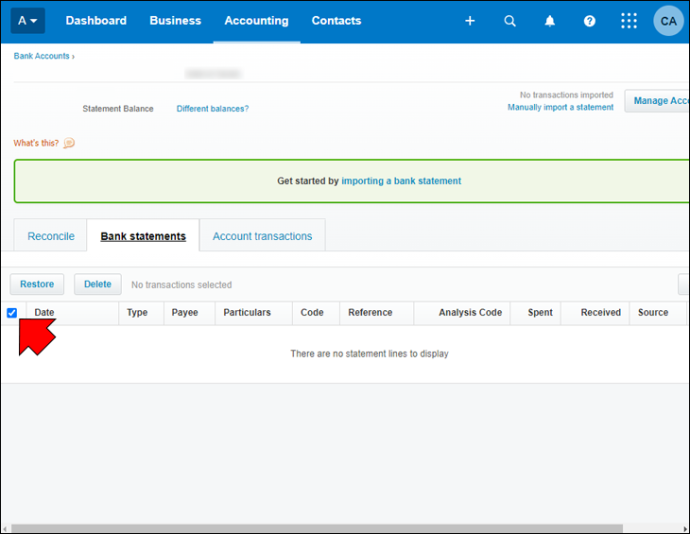

- 復元するステートメント行の横にあるチェックボックスをオンにします。

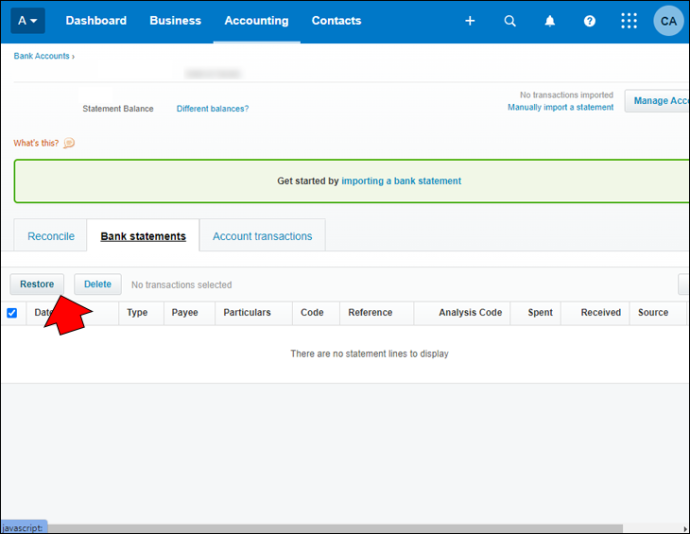

- 「復元」ボタンをクリックします。

復元された削除されたトランザクションを安全に保つ

削除されたトランザクションを見つけたので、それらを安全に保管する必要があります。クラウドベースのソフトウェアは、柔軟性、モビリティ、コラボレーション サポートなど、ビジネスにいくつかのメリットをもたらします。残念ながら、データへの簡単なアクセスというサイバー犯罪者の夢は実現しました。

中小企業の経営者の多くは、サイバー犯罪に関して注目されていると感じているかもしれません。ただし、中小企業は大企業よりも多くハッキングされます。悪意のある人物からデータを保護する方法を学ぶ前に、小規模な企業ほど標的にされる理由を理解してください。

すべてのビジネスには、ハッキングする価値のあるリソースがあります

個人商店を含むすべての企業は、サイバー犯罪者にとって価値のあるデータを持っています。たとえば、電子メール アドレス、納税者番号、クレジット カード番号、さらには Apple Music アカウントなどです。サイバー犯罪者は、ダーク Web 上のこの情報からお金を稼ぐことができます。

中小企業は通常、サイバーセキュリティへの支出が少ない

多くの中小企業の経営者は、支出の優先順位付けをジャグリング行為のように感じています。多くのリーダーは、ビジネスにおけるサイバーセキュリティの重要性を認識していますが、優先事項ではない可能性があります。

ファイアスティックでローカルチャンネルを見る方法

サイバー犯罪者はこのことをよく知っています。より有名な企業をハッキングするのに必要な労力から得られるよりも、支払いを受け取るのが難しくないことを彼らは知っているので、彼らは中小企業に焦点を当てているのです.

中小企業はランサムウェアから保護されていないことが多い

過去 10 年間、ランサムウェアはサイバー攻撃の中で最も急速に増加している形態の 1 つです。オンライン犯罪者がより巧妙な方法で人々をだますようになるにつれて、データを取り戻すために要求された身代金を支払った被害者の数も増加しています。

その成功により、多くのハッカーがランサムウェア ルートに足を踏み入れています。犯罪を始めたばかりの犯罪者は、侵入を容易にするために、まず中小企業を標的にします。

ハッカーは中小企業を通じて大企業にアクセスできる

サイバー犯罪者が中小企業のネットワークを破った場合、この成功を利用して大企業に参入することがよくあります。多くの中小企業は、Web サイト管理、アカウント、デジタル マーケティングなどのサービスを大企業に提供しています。小売業者は、多くの場合、特定のクライアント システムに電子的に接続されています。この設定により、複数の企業の違反が容易になります。

スタッフはサイバー意識について十分に訓練されていない可能性があります

サイバー認識トレーニングは、多忙な従業員が多くの帽子をかぶっている小さな会社で優先するのが難しいもう 1 つのタスクになる可能性があります。でも、 ヒューマンエラー 企業はサイバー リスクの影響を受けやすくなります。サイバー攻撃が成功するためには、ほとんどの場合、ユーザーからの支援が必要です。たとえば、スタッフがフィッシング メールの明確な兆候について訓練されていない場合、攻撃の成功に関与する可能性があります。実りあるフィッシングの試みは、ほぼすべてのデータ侵害を引き起こします。これらの策略を見抜く方法を従業員に教えることで、サイバーセキュリティを大幅に強化できます。

ビジネスをサイバー犯罪から守る方法

のようなクラウドベースのツール ゼロ ビジネスを効率的かつ費用対効果の高い方法で運営するのに役立ちます。残念ながら、オンライン犯罪者は、クラウドへの依存度が高まっているため、データにアクセスする方法を絶えず探しています。

絶えず進化するサイバー脅威をすべて追跡する時間はありません。ただし、これら 3 つの懸念事項に焦点を当てれば、十分に保護されるはずです。

1. 偽物に注意

オンライン犯罪者は、ほとんど誰でもなりすますことに長けており、あなたの信頼を得るために必要なことは何でもして、あなたをだまして危険なものに仕向けます。ここでは、あなたとあなたのチームが知っておくべき詐欺師の種類と、あなた自身とあなたの会社をサイバー脅威から守る方法について説明します。

フィッシングと電話詐欺

フィッシングとは、正当な通信を装ったメッセージを送信して、人々をだまして個人情報を漏らそうとする詐欺行為です。

- フィッシングの試みは、カスタマー サポートや会社の他の従業員になりすました電子メール、テキスト メッセージ、または電話を介して発生する可能性があります。

- フィッシング メッセージに含まれる添付ファイルやリンクを使用して、デバイスに感染し、アカウントの資格情報を盗みます。

- サイバー犯罪者は、脆弱なパスワードで受信トレイに侵入したり、PDF の請求書を改ざんしたりすることもできます。

ビジネスを保護するには、次の方法を検討してください。

- スタッフを次のようにトレーニングします。 フィッシングの明らかな兆候を認識する リンクがクリックされるリスクを軽減するための電子メール。

- 会社のすべてのデバイスにマルウェア対策ソフトウェアをインストールします。

- 会社全体で強力なパスワードと多要素認証を使用します。

2. 攻撃者から防御する

セキュリティで保護されていないテクノロジの使用は、オンライン犯罪者にとって魅力的な標的です。犯罪者があなたのテクノロジーのセキュリティの脆弱性を探している場合、会社のデータとアカウントはサイバー犯罪攻撃の危険にさらされる可能性があります。トラブルは、不十分なセキュリティ メンテナンスやフィッシングなどの以前のインシデントの結果として発生する可能性があります。

使用される攻撃方法と脆弱性をブロックする方法を理解することが、防止の鍵となります。一部の攻撃は検出が難しく、正当なプログラムやファイルに似ている場合があります。それはあなたの活動を慎重に監視するかもしれません.

- マルウェア – マルウェアは、コンピューターやコンピューター システムに損害を与えたり破壊したりすることを目的とした侵入型ソフトウェアです。個人情報の漏えい、情報へのアクセスの防止、システムやデータへの不正アクセスなど、さまざまな形の混乱を引き起こす可能性があります。

- ランサムウェア – これは、人気が高まっているマルウェアの重大な亜種です。それはいくつかの形をとることができ、多くの影響と症状があります。

次の方法で、この種の攻撃からビジネスを保護できます。

- ウイルス対策ソフトウェアを実行し、デバイスのソフトウェアを最新の状態に保ちます。

- デバイスと会社のアカウントで強力で一意のパスワードを使用し、誰もがパスワードを再利用しないようにすることで、アカウントの乗っ取りを防ぎます。

- アカウントの強力なパスワードを作成し、複数のデバイス間で同期してサインインを高速化するのに役立つパスワード マネージャーを使用します。

3.死角を定期的にチェックする

ビジネスが成長するにつれて、保持するデータのサイズと複雑さが増します。管理が困難になり、保護が難しくなる可能性があります。ビジネス データに関連するリスクと義務は、手遅れになって初めて発見される可能性があります。偽物や攻撃者と併せて、ビジネスの盲点に注意する必要があります。

Xero で削除されたトランザクションを復元するなど、オンラインの犯罪者の脅威から企業の機密データを保護することに加えて、見落とされがちな別の種類のデータを保護する義務があります。

個人データ

- 個人データは、物理的および論理的に誰かを特定することができ、公開された場合、その人に害を及ぼす可能性があります。これには、あなた、あなたの顧客、サプライヤー、従業員、または家族に関連するデータが含まれます。

- クレジット カード番号、連絡先、ID 番号、銀行口座番号、社会保障番号、パスポート番号、運転免許証番号などの支払い情報に注意してください。

- このデータは事業運営に役立ちますが、その使用に関する倫理的、法的、および契約上の要件が伴います。

グローバルプライバシー法

企業に説明責任を負わせ、個人を保護するために作成された国際法があります。たとえば、 GDPR .あなたの会社は、事業地域のプライバシー法を順守する必要があり、順守しないと重大な法的措置が取られる可能性があります。

インサイダーの脅威

- 誤用 – ビジネス情報へのリスクは、意図的または偶然に、ビジネス内部から発生する可能性があります。

- 誤った取り扱い – スタッフは、機密データを共有または安全でないストレージを通じて無意識のうちに公開する可能性があります。

- 悪意 – 不幸な従業員は、自分の能力を利用して特定の情報にアクセスし、それを利益や復讐に利用する可能性があります。

身を守る方法は次のとおりです。

- 会社が保持する個人情報を確認し、ベスト プラクティスに従って安全に保管されていることを確認します。

- 個人情報を安全に処理、保存、共有する方法について従業員をトレーニングします。

- 法律が異なる場合があるため、事業を展開している国のプライバシー法に精通してください。

- 個人情報へのアクセスを制限します。役割を実行するために必要なチーム メンバーのみにアクセスを許可します。

- 共有ログインが使用されていないことを確認します。これは、インシデントを調査する必要がある場合に監査証跡を作成するのに役立ちます。

よくある質問

Xero の学習にはどのくらいの時間がかかりますか?

Xero 認定 会計士と簿記係 オンライン コース、ライブ ウェビナー、または迅速な Xero アドバイザーを通じて修了できます。 Xero 認定を完了するには、約 6 ~ 8 時間かかります。

Xero を独学で習得できますか?

Xeroの使い方は難しくありません。ただし、オンライン会計ソフトウェアに慣れておらず、単独で使用する方法を学習している場合は、かなりの学習曲線が必要になる可能性があります.

削除されたトランザクションが復元されました

Xero 会計ソフトウェアはよく整理されたインターフェイスを提供しますが、一部の人にとっては、その使用方法を学ぶのが難しい場合があります.幸いなことに、何かが誤って削除された場合に、削除されたトランザクションにすばやくアクセスできます.削除された取引は銀行取引明細書エリアに表示され、取引を選択して復元を選択できます。

必要な削除されたトランザクションを見つけて復元できましたか?この記事から、サイバー犯罪者からデータを保護する新しい方法を学びましたか?以下のコメントセクションであなたの経験を私たちと共有してください。