ご存知かもしれませんが、過去10年間にリリースされたすべてのIntel CPU、ARM64 CPU、および特定のAMD CPUは、深刻な問題の影響を受けています。特別に不正な形式のコードを使用して、パスワードやセキュリティキーなどの機密データを含む、他のプロセスのプライベートデータを盗むことができます。 JavaScriptが有効になっているブラウザでも、攻撃ベクトルとして使用できます。 Operaユーザーの場合、次のことができます。

広告

MeltdownとSpectreの脆弱性に気付いていない場合は、次の2つの記事で詳しく説明しています。

- MicrosoftはMeltdownとSpectreのCPUの欠陥に対する緊急修正を展開しています

- MeltdownおよびSpectreCPUの欠陥に対するWindows7および8.1の修正は次のとおりです。

つまり、MeltdownとSpectreの両方の脆弱性により、プロセスは、仮想マシンの外部からでも、他のプロセスのプライベートデータを読み取ることができます。これは、CPUがデータをプリフェッチする方法をIntelが実装しているために可能です。これは、OSにパッチを適用するだけでは修正できません。この修正には、OSカーネルの更新、CPUマイクロコードの更新、場合によっては一部のデバイスのUEFI / BIOS /ファームウェアの更新が含まれ、エクスプロイトを完全に軽減します。

Discord チャットをクリアする方法

攻撃は、ブラウザを使用してJavaScriptのみで実行することもできます。

OperaはChromiumベースのWebブラウザです。その起源はノルウェーにあり、現在は中国の会社が所有しています。バージョン12より前は、ブラウザーには独自のレンダリングエンジンであるPrestoがありましたが、これはBlinkを優先して廃止されました。

Googleは、前述の脆弱性に対する保護をChromiumバージョン64に追加する予定です。その後、Operaの更新バージョンは、ユーザーを保護するためにそれを使用します。

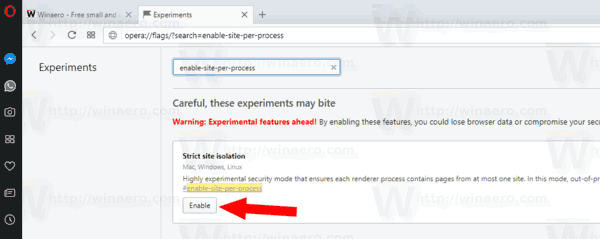

現在、前述の脆弱性から保護するために、Operaで手動でフルサイト分離を有効にすることができます。

フルサイト分離とは

サイト分離は、Chromiumエンジンのセキュリティ機能であり、特定の種類のセキュリティバグに対する追加の保護を提供します。信頼できないWebサイトが、他のWebサイトのアカウントから情報にアクセスしたり盗んだりすることが難しくなります。

同一生成元ポリシーを適用するコードのおかげで、通常、Webサイトはブラウザ内で互いのデータにアクセスできません。時折、このコードにセキュリティバグが見つかり、悪意のあるWebサイトがこれらのルールをバイパスして他のWebサイトを攻撃しようとする場合があります。 Chromeチームは、このようなバグをできるだけ早く修正することを目指しています。

Site Isolationは、このような脆弱性が成功する可能性を低くするための2番目の防御線を提供します。これにより、さまざまなWebサイトのページが常にさまざまなプロセスに配置され、それぞれがサンドボックスで実行され、プロセスの実行が制限されます。また、プロセスが他のサイトから特定の種類の機密文書を受信するのをブロックします。その結果、悪意のあるWebサイトは、それ自体のプロセスで一部のルールに違反する可能性がある場合でも、他のサイトからデータを盗むことがより困難になります。

最近書いた GoogleChromeで完全なサイト分離を有効にする方法 。 Operaでも同じことができます。

MeltdownおよびSpectreの脆弱性に対するOperaの保護

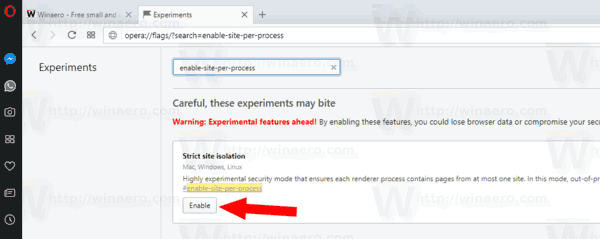

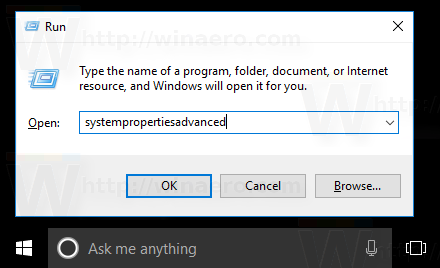

- Operaを開きます。

- タイプ

opera:// flags /?search = enable-site-per-processアドレスバーにあります。 - フラグの説明の横にあるボタンを使用して、フラグ「厳密なサイトの分離」を有効にします。

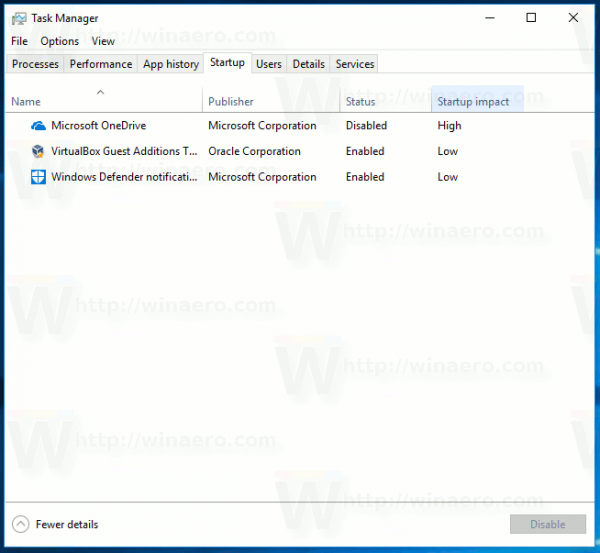

フルサイト分離を有効にすると、メモリ使用量が増加することに注意してください。通常よりも10%〜20%多くなる可能性があります。

Firefoxが異なる保護メカニズムを使用していることは言及する価値があります。 Firefoxユーザーの場合は、次の記事を参照してください。

MeltdownおよびSpectre攻撃の回避策とともにリリースされたFirefox57.0.4

それでおしまい。