Windows Updateクライアントが、攻撃者がWindowsシステムで悪意のあるコードを実行するために使用できる実在のバイナリ(LoLBins)のリストに追加されました。このようにロードされると、有害なコードがシステム保護メカニズムをバイパスする可能性があります。

マインクラフトでセメントを作る方法

LoLBinsに精通していない場合、これらはMicrosoftが署名した実行可能ファイルであり、ダウンロード、インストール、または悪意のあるコードの実行中にサードパーティが検出を回避するために使用できるOSにバンドルされています。 Windows Updateクライアント(wuauclt)はその1つであるようです。

このツールは%windir% system32 wuauclt.exeの下にあり、コマンドラインからWindows Update(その機能の一部)を制御するように設計されています。

MDSec研究者 デビッドミドルハーストが発見 このwuaucltは、攻撃者がWindows 10システムで悪意のあるコードを実行するために、次のコマンドラインオプションを使用して特別に細工された任意のDLLからロードすることによっても使用できます。

wuauclt.exe / UpdateDeploymentProvider [path_to_dll] / RunHandlerComServerFull_Path_To_DLL部分は、攻撃者が特別に細工したDLLファイルへの絶対パスであり、アタッチ時にコードを実行します。 Windows Updateクライアントによって実行されているため、攻撃者はウイルス対策、アプリケーション制御、およびデジタル証明書検証保護をバイパスできます。最悪のことは、ミドルハーストが実際にそれを使用しているサンプルも見つけたことです。

スナップチャットに写真へのアクセスを許可する方法

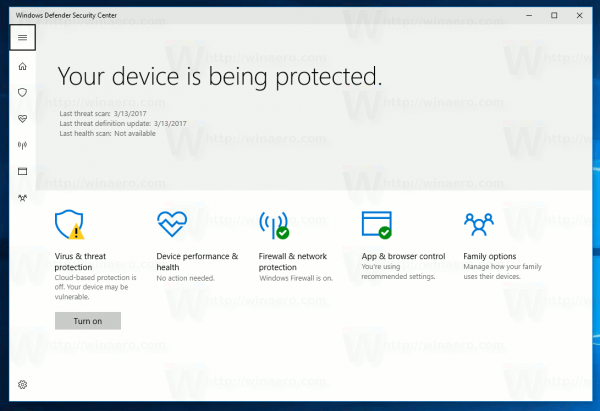

MicrosoftDefenderに次の機能が含まれていることが以前に発見されたことは注目に値します。 インターネットからファイルをダウンロードする セキュリティチェックをバイパスします。幸い、Windows Defender Antimalware Clientバージョン4.18.2009.2-0以降、Microsoftはアプリから適切なオプションを削除し、静かなファイルのダウンロードには使用できなくなりました。

ソース: Bleeping Computer