ザ・ ニンテンドースイッチ ハッキングされました。そうです、少しの技術的知識があれば、任天堂の赤ちゃんを大きく開くことができます。これは、スイッチとシールドTVに電力を供給するNvidiaのTegraX1プロセッサに見られる悪用によるもののようです。

gta 5でc4を爆破する方法

エクスプロイトチェーンは、ハードウェアハッカーのKatherineTemkinと 再切り替え ハッキングチーム。で 広範な概要 彼らが開発したFuséeGeléeコールドブートの脆弱性を吹き替え、スイッチで使用される概念実証ペイロードを実証しました。

関連を参照してください Nintendo Laboレビュー:Switch以来の任天堂からの最大の作品 Nintendo Switchレビュー:これまでで最高のNintendoコンソール 2018年の最高のNintendoSwitchゲーム:自宅や移動中にプレイするための11の必須ゲーム

これが任天堂とNvidiaの両方にとってこのような厄介なハッキングである理由のひとつは、それがどのように修正不可能に見えるかということです。このハッキングはTegraX1 bootROMのエクスプロイトを利用しているため、製造を終了した後は変更できません。これは、エクスプロイトに対して脆弱であり、ハッキングされてさまざまなゲームやプログラムを実行する可能性のあるスイッチが1,480万台あることを意味します。

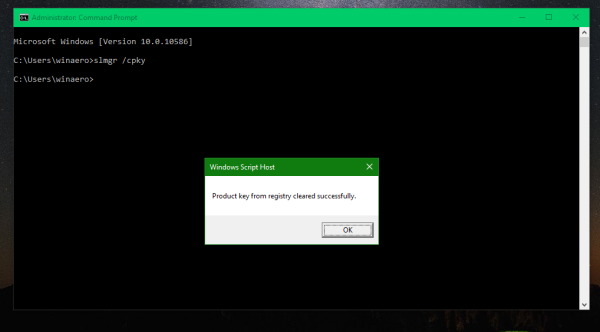

以前は、任天堂は常にソフトウェアレベルで開発されてきたため、システムにパッチを適用することで、システムの悪用を軽減してきました。任天堂のサーバーに接続したい人は誰でも、デバイスのファームウェアを更新する必要があることに気付くでしょう。その後、デバイスのファームウェアを更新して、既知のソフトウェアレベルのエクスプロイトをブロックします。この方法は、ハードウェアレベルの回避策の場合は役に立ちません。

次を読む: 最高のニンテンドースイッチゲーム

この件について任天堂にコメントを求めましたが、ハッキングされたコンソールがオンラインにジャンプするのを防ぐ方法を見つけることができる可能性があります。ニンテンドー3DSでポケモンサン&ムーンの初期の海賊版を検出してブロックした場合と同じように、ハッキングされたゲームでも同じことができ、それらのデバイスがニンテンドーのサーバーに接続するのをブロックできます。

しかし、 Ars Technica コンソールをハッキングしようとしている多くのNintendoSwitchの所有者は、ゲームを海賊版にするためにそれを行っていないことを指摘します。代わりに、これらのプレーヤーはスイッチを壊しているため、内部の保存データをSDカードにバックアップできます。これは、スイッチが現在提供していない機能であり、システムが壊れてもすべてが失われることはありません。

Nintendo Switchのハックはどのように機能しますか?

FuséeGeléeは、複雑になりすぎることなく、Tegra X1のUSBリカバリモードに固有の脆弱性を利用して、重要なbootROMを保護するために通常行われるロックアウト操作を回避します。次に、ユーザーは不正な長さの引数を送信して、システムが制御要求ごとに最大65,535バイトを要求するように強制します。これにより、bootROM内の重要なダイレクトメモリアクセス(DMA)バッファーがオーバーフローし、保護されたストレージに直接コピーされる情報のためにドアが開かれます。範囲。これは、スイッチ上で問題なく任意のコードを実行できることを意味します。

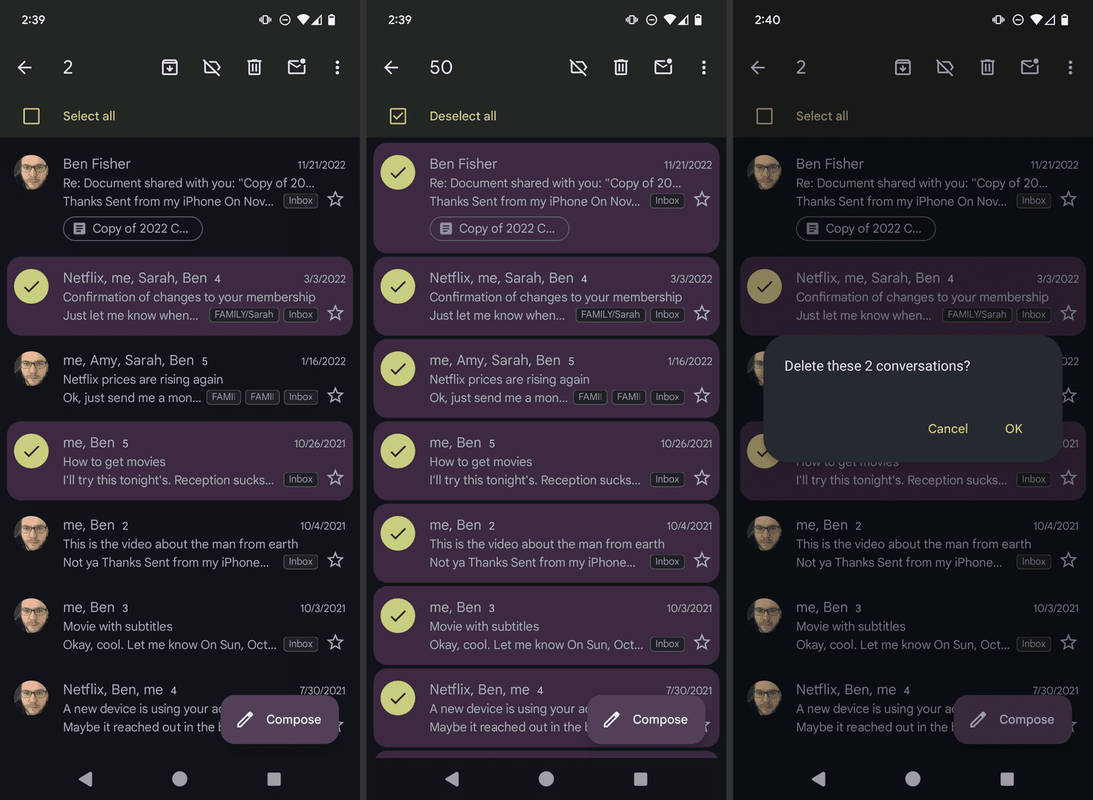

ただし、何千人もの人々が不注意にアクセスして悪用することを達成するのはそれほど簡単ではありません。 Nintendo SwitchをUSBリカバリモードにキックするには、スイッチの本体の側面にある右側のJoy-Conコネクタの非常に特定のピンを実際に短絡する必要があります。ハッキングチーム Fail0verflowは独自の3Dプリントプラグを作成しました それはまさにそれを行いますが、ワイヤーやペーパークリップを使用して短絡させることもできます。

Temkinからの最初のリリースは、概念実証、つまりスイッチにジャンプして通常は保護されている情報を表示できることを示すペイロードとして意図されています。ただし、やがて、カスタムブートローダーが登場します。 コンソールハッキング愛好家SciresMのAtmosphère 。

次を読む:Nintendo Switchはついに仮想コンソールを手に入れましたか?

今、何が起きた?

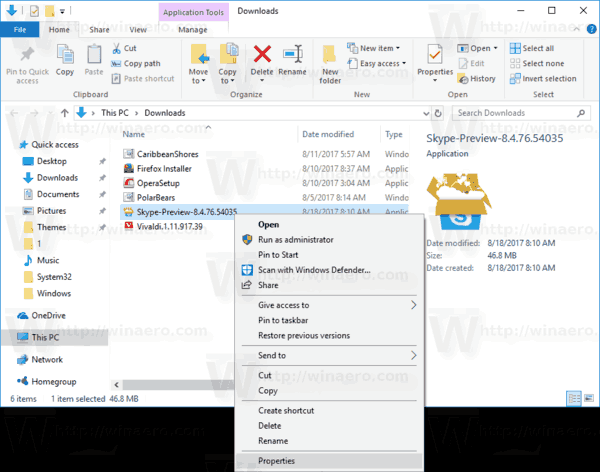

Temkinは、NvidiaとNintendo、およびTegraチップを購入して使用する他の人に、調査結果を公開する前に、問題を可能な限り解決する時間を与えるように通知したと述べています。しかし、他のハッキンググループもこのエクスプロイトを発見し、計画よりも早く情報を公開することを余儀なくされました。

Fail0verflowは後で、日本語版のゲームキューブゲームを実行しているDolphinエミュレーターを実行しているハッキングされたスイッチの写真をアップロードしました風のタクト–スイッチのTegraX1がゲームキューブエミュレーションに対応していることを示します。

ハッキングチームはリリースすることでさらに一歩進んだ 独自のTegraX1bootROMエクスプロイト NintendoSwitch用のLinuxランチャーと一緒に。

任天堂にとって著作権侵害は確かに大きな懸念事項ですが、Nvidiaはスマートカメラなどのスマートシティ製品を使用して、エッジコンピューティングの目的でTegraチップも使用しています。これらのデバイスが同じエクスプロイトに対応している場合、外出先で許可されていないクラシックを再生するよりもはるかに悪質なことが行われる可能性があります。

更新: Nvidiaは、一部の古いTegraベースのデバイスでのNvidia Tegraリカバリモード(RCM)に関連するセキュリティの問題を認識していることを説明する、ビジネスのエンタープライズ側のスポークスパーソンとのコメントの要求に応えました。これらのTegraベースのプロセッサに物理的にアクセスできる人は、デバイスのUSBポートに接続し、セキュアブートをバイパスして、未確認のコードを実行する可能性があります。

興味深いことに、Nvidiaは、デバイスがインターネットに接続されている場合でも、この問題をリモートで悪用することはできないと述べています。 NvidiaGPUは影響を受けません。誰もがあなたのニンテンドースイッチにロックアップしてハッキングできるかどうか疑問に思っている人にとっては、きっと安堵のため息をつくでしょう。

Nvidiaのエッジコンピューティング製品とスマートシティデバイスに関して、Nvidiaは、JetsonTK1およびJetsonTX1ベースの製品に影響を受けるTegraプロセッサが組み込まれていると説明しました。セキュアブートをバイパスできるかどうかは、最終製品がセキュアブートを実装していて、物理的にアクセス可能なUSBポートを備えているかどうかなど、さまざまな要因によって異なります。

Nvidiaはまた、2016年に発売されたNvidia Tegra X2、およびその後のXavierなどのTegraSOCは影響を受けないことを明らかにしました。