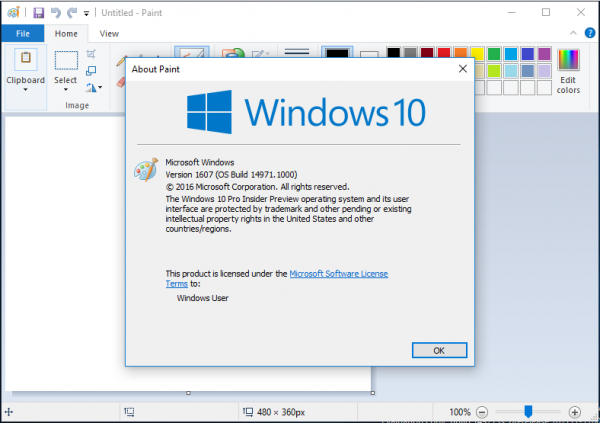

リリースされたすべての最新のCPUは、積極的な投機的実行を行うという基本的な設計のために、深刻な問題の影響をある程度受けていることは、もはや秘密ではありません。特別に不正な形式のコードを使用して、パスワードやセキュリティキーなどの機密データを含む、他のプロセスのプライベートデータを盗むことができます。この記事では、KB4056892のインストール後にAMDCPUでメルトダウン修正を無効にする方法を説明します。

広告

MeltdownとSpectreの脆弱性に気付いていない場合は、次の2つの記事で取り上げています。

- MicrosoftはMeltdownとSpectreのCPUの欠陥に対する緊急修正を展開しています

- MeltdownおよびSpectreCPUの欠陥に対するWindows7および8.1の修正は次のとおりです。

つまり、MeltdownとSpectreの両方の脆弱性により、プロセスは、仮想マシンの外部からでも、他のプロセスのプライベートデータを読み取ることができます。これは、CPUがデータをプリフェッチする方法の実装により可能になります。 MeltdownはIntelCPUに影響しますが、SpectreはすべてのCPUに影響します。これは、OSにパッチを適用することによってのみ修正できる脆弱性ではありません。この修正には、OSカーネルの更新と、ほとんどのデバイスのUEFI / BIOS /ファームウェアの更新によって行われるCPUマイクロコードの更新が含まれ、エクスプロイトを完全に軽減します。

最近の調査によると、一部のARM CPUは、投機的実行に関連するこれらの脆弱性の影響も受けます。

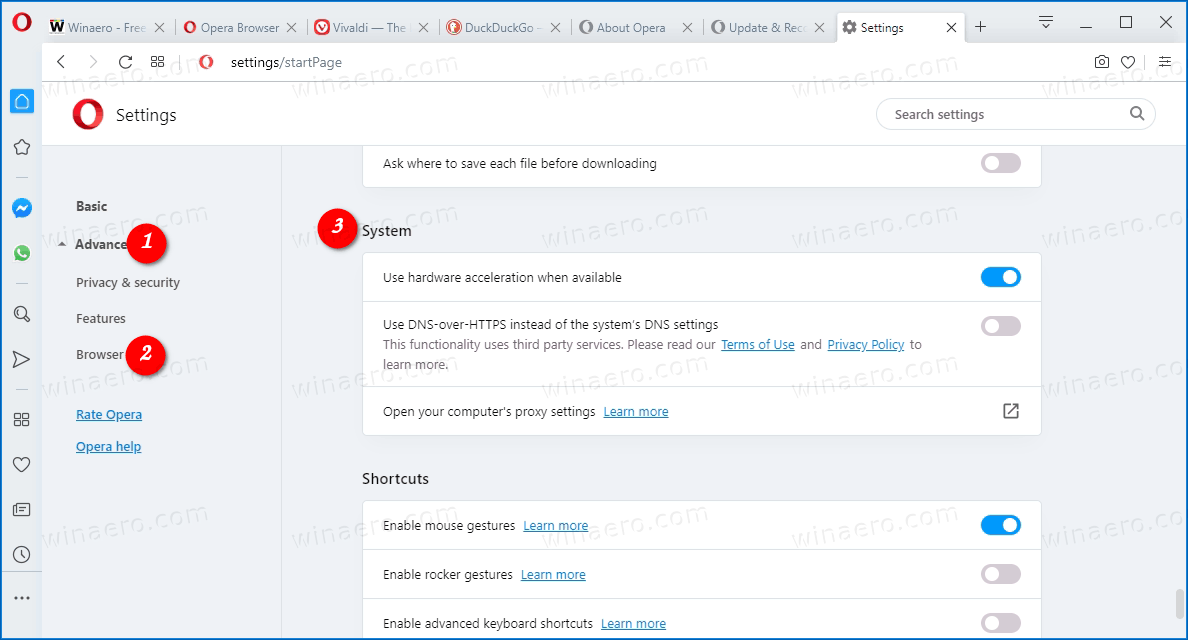

Microsoftは、サポートされているすべてのオペレーティングシステムの一連の修正をすでにリリースしています。 Mozillaは Firefox57の更新バージョン 、およびGoogleはバージョン64でChromeユーザーを保護します。

Google Chromeの現在のバージョンでは、有効にすることで追加の保護を有効にできます 完全なサイトの分離 。

Meltdownの脆弱性とAMDCPU

AMD CPUは、Meltdownの脆弱性の影響を受けません。ただし、使用シナリオによっては、オペレーティングシステムにリリースされた修正により、パフォーマンスが著しく低下する可能性があります。また、AMD CPUユーザーから、WindowsパッチKB4056892が深刻な問題を引き起こしているという報告があります。

適切なアップデートパッケージ(KB4056892)をすばやくアンインストールできますが、メルトダウン修正を無効にするために適用できるレジストリの調整もあります。

これにより、コンピューターのパフォーマンスが向上する可能性があります。

AMDCPUのメルトダウン修正を無効にする

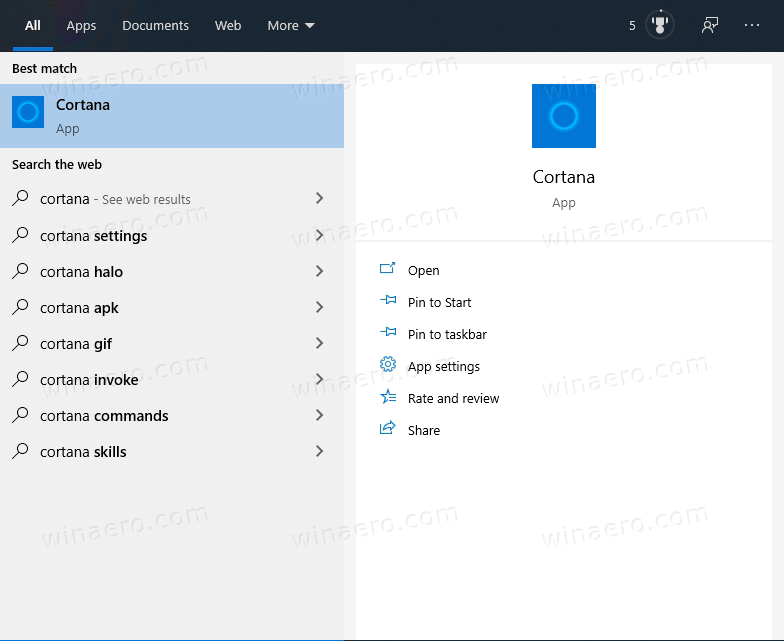

- を開きます レジストリエディタアプリ 。

- 次のレジストリキーに移動します。

HKEY_LOCAL_MACHINE SYSTEM CurrentControlSet Control Session Manager Memory Management

レジストリキーに移動する方法を見る ワンクリックで 。

- 右側で、新しい32ビットDWORD値を作成しますFeatureSettingsOverride。

注:あなたが 64ビットWindowsを実行している それでも、32ビットのDWORD値を作成する必要があります。

値データを小数で3に設定します。 - 次に、新しい32ビットDWORD値を作成しますFeatureSettingsOverrideMask3に設定します。

- Windows10を再起動します 。

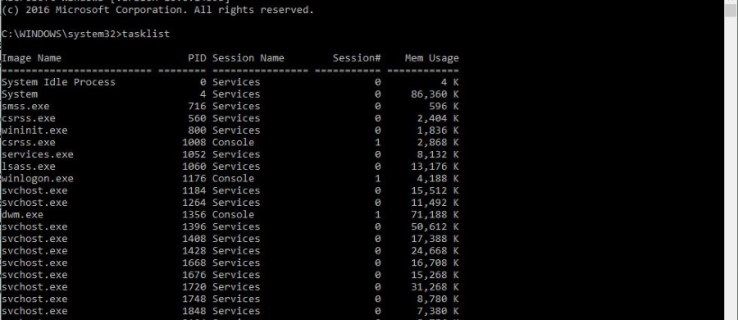

これで、PowerShellスクリプトを使用して、記事で説明されている保護状態を確認できます。

Gmail で取り消し線を引く方法

PCがMeltdownおよびSpectreCPUの脆弱性の影響を受けているかどうかを確認する

出力では、次の行を参照してください。

カーネルVAシャドウに対するWindowsOSのサポートが存在します:True

カーネルVAシャドウのWindowsOSサポートが有効になっています:False

「VAシャドウが有効になっています」という行はFalseである必要があります。

それでおしまい。

![FaceTime通話を録音する方法[2020年10月]](https://www.macspots.com/img/smartphones/89/how-record-facetime-call.jpg)